初一优化设计答案?初一优化设计答案上册

本文导读: 初一学习计划(300字以上)在新学期里,我筹办做到以下几点:第一,学会更多的常识,为长年夜做有效之才贮备能量。第二,练出一手好字,包管写功课既快,又大度!第三,上课认真听讲,我的功课准确率就会进一步提高,测验成就天然就提高。第四,天天更当真的拉二胡,才能经由过程来岁的九级测验。

初一学习计划(300字以上)

在新学期里,我筹办做到以下几点:第一,学会更多的常识,为长年夜做有效之才贮备能量。第二,练出一手好字,包管写功课既快,又大度!第三,上课认真听讲,我的功课准确率就会进一步提高,测验成就天然就提高。第四,天天更当真的拉二胡,才能经由过程来岁的九级测验。

学习方面:课堂上,我要专心听讲,认真做好笔记,不开小差,多动脑筋思考问题,积极举手发言。课余时间,认真完成老师布置的作业,多读一些有益的课外书,增长见识。纪律方面:上学不迟到,遵守纪律,上课不东张西望,不做小动作。下课后,不乱疯乱闹,不骂人,不打架,文明地做游戏。

上课不说小话,不做小动作 2 按时完成老师布置的作业 3 上课积极发言 4 集合站队快,静,齐 5 上学不迟到,早退 6 课前预习,课后预习,课外多积累 7 多参加一些课外活动 老师,定了计划后,在新的学期里,我们一定会让您满意的。

最大目标:无论哪次考试,都要保持在班级1-30名之间。上课认真听讲、做好笔记,不懂得及时问老师,做到当天的知识当天弄懂。作业认真完成,不马虎,如果是不会,就得及时问家长。每天及时复习当天学完的知识,写完作业再预习第二天要学的。

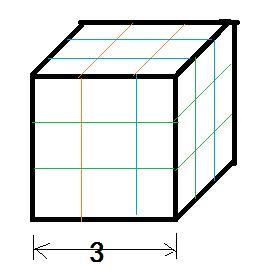

初一数学优化设计第二页如图将27个小正方体堆成一个正方体

已知第15排座位数是第5排座位数的2倍,求a的值,并计算第21排有多少个座位?(6分)2(本题满分12分)在平整的地面上,有若干个完全相同的棱长为10cm的小正方体堆成一个几何体,如图所示。〖壹〗这个几何体由 个小正方体组成,请画出这个几何体的三视图。

初一数学上册优化设计10到13页答案(给我一个网址也行)

优化设计,七八年前好像我也做过。老师发下来的都是撕掉答案的。你可以去书店看一下,肯定能买到。

数学倒是出乎意料地冲到120分,很圆满的样子,不过得分没失分 多,排到中上 大年初一,佳言带着他的女友孟来看我。孟是一个矮而且胖的女孩 子。已是 .希望对你能有所帮助。

我是一名教师,把答案弄丢了,其他老师很忙借不了,书店也没了,帮帮忙你可以去书店买本,到复印社复印,再退书。

小学二年级数学优化设计答案第10页应用题... 小学二年级数学优化设计答案第10页应用题 展开 我来答 分享 微信扫一扫 网络繁忙请稍后重试 新浪微博 QQ空间 举报 浏览12 次 可选中1个或多个下面的关键词,搜索相关资料。也可直接点“搜索资料”搜索整个问题。

初一优化设计答案

从甲地到乙地,某人步行比乘公交车多用6小时,已知步行速度为每小时8千米,公交车的速度为每小时40千米,设甲乙两地相距x千米,则列方程为___。

数学倒是出乎意料地冲到120分,很圆满的样子,不过得分没失分 多,排到中上 大年初一,佳言带着他的女友孟来看我。孟是一个矮而且胖的女孩 子。已是 .希望对你能有所帮助。

星座是按阳历(公历)日期划分的,首先你了解到道你的阳历出生日期,然后对照下面的资料。